什么是SMB协议?SMB协议的工作原理详解

SMB 是一种网络协议,允许同一网络上的用户和应用程序共享文件、访问资源和进行通信。该协议是许多组织和网络不可或缺的一部分。SMB 如何工作,有哪些类型,是否安全?请继续阅读以了解详情。

什么是 SMB 协议?

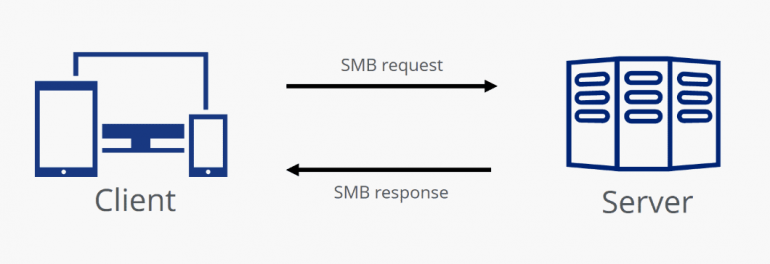

SMB 协议(服务器消息块)是一种网络协议,可让用户与远程计算机和服务器通信(如共享资源或文件)。它也被称为服务器/客户端协议,因为服务器可以与客户端共享资源。

与其他网络文件共享协议一样,SMB 需要网络端口与其他系统通信。在开发该协议时,SMB 使用端口 139 来促进同一网络上的计算机通信。不过,自 Windows 2000 开发以来,SMB 已使用端口 445 和 TCP 网络协议。

SMB 协议的工作原理

SMB 协议被称为响应-请求协议。SMB 在应用层(即用户与软件应用程序交互的地方)运行。不过,它使用较低的网络层来传输数据,如 TCP 或 UDP 等传输层。

以下是 SMB 工作原理的简要流程:

- 首先,客户端(如用户的电脑、移动设备或打印机)向服务器发送 SMB 请求,以启动连接。

- 服务器收到请求后,向客户端发送 SMB 响应。

- 收到响应后,服务器就会建立通信通道。

- 然后,设备(如用户电脑)就可以与服务器交互,请求访问共享资源或执行特定操作。

下面举例说明 SMB 在实际生活中是如何工作的:

假设你办公室的打印机连接到办公室管理员的电脑上。如果你想打印一份文档,你的电脑(客户端)会向办公室管理员的电脑(服务器)发送打印请求,并使用 SMB 协议来完成。然后,服务器会向客户端回复请求的状态(如排队、已打印或无墨)。

SMB 协议类型

多年来,许多 SMB 版本相继问世,带来了独特的改进和更新,以解决性能问题和安全风险。让我们来看看 SMB 协议的主要版本。

SMB 1.0 最初于 1984 年由 IBM 推出,作为其 PC 网络计划的一部分,用于在 DOS(磁盘操作系统)环境下共享文件。实施 SMB 1.0 是向简化网络文件共享迈出的一大步。1990 年,微软修改并更新了这一版本,将其纳入 Windows 操作系统。

CIFS 改进了 SMBv1 协议,提供了更好的性能、对长文件名的支持以及更先进的安全功能。它于 1996 年与新的 Windows 95 操作系统同时发布。

2006 年,SMB 2.0 与 Windows Vista 一起发布,再次提升了性能和效率。由于进行了各种优化(如减少了命令和子命令的数量),SMB 2.0 的数据传输比 SMBv1 快得多。

SMB 2.1 随 Windows 7 一起推出,继续改进了前一版本的突出低效问题。SMB 2.1 通过最大限度地减少客户端和服务器之间交换的数据量,降低了协议开销,提高了带宽效率,并提供了更好的性能。

SMB 3.0 与 Windows 8 一起推出,包含更多更新和修复。SMB 3.0 带来的最显著改进是增强了安全性–该协议版本首次支持端到端加密。

SMB 3.02 与 Windows 8.1 一起发布。除许多其他更新外,该版本还提供了通过完全禁用 SMBv1 来提高安全性和性能的功能。

SMB 3.1.1 于 2015 年随 Windows 10 发布。这一迭代版本带来了更多安全性改进,例如更强大的加密、防止中间人攻击和相互验证。SMB 3.1.1 还包括性能优化,如更高效的数据传输和更低的延迟。

什么是端口 139 和 445?

SMB 使用开放端口(即主动接受传入连接和流量)来促进网络通信。SMB 使用的两个主要端口是 139 和 445。以下是您需要了解的信息:

- 端口 139。SMB 协议的早期版本主要在小规模局域网环境中运行,使用的是现已过时的 NetBIOS 网络架构。SMB 主要使用 139 端口在网络上的不同机器之间进行通信。

- 端口 445。随着 Windows 2000 的开发,微软将 SMB 改为在 TCP 的基础上运行,并使用专用的 IP 端口 – 445 端口。该端口更安全,因为它支持 SMB 数据包的加密和数字签名。端口 139 不提供这些安全机制,更容易受到窃听和其他攻击。

一般来说,端口 445 比端口 139 更受青睐。除了更安全外,它还能更好地兼容现代 SMB 版本,对防火墙也更友好。

SMB 协议安全吗?

一般来说,SMB 被认为是安全的,目前仍被企业广泛使用。然而,多年来发现了几个 SMB 漏洞,导致了几起备受瞩目的黑客事件。

2017 年,美国国家安全局(NSA)在 SMBv1 协议中发现了一个漏洞(被称为 EternalBlue)。该漏洞允许攻击者在用户毫无察觉的情况下执行代码。如果一台设备受到感染,黑客就可以访问整个网络和与之相连的所有设备。

另一个值得注意的网络攻击是 WannaCry 勒索软件的发布和传播。WannaCry 勒索软件攻击是一种针对 Windows 机器的加密蠕虫,黑客因此要求希望找回加密数据的用户支付费用。这次攻击影响了 150 个国家的近 20 万台 Windows 设备。

除勒索软件攻击外,网络犯罪分子还可能通过以下方式攻击 SMB 协议:

- 暴力攻击。暴力攻击是指黑客反复尝试用户名和密码的各种组合,以获取对系统、账户或平台的访问权限。就 SMB 而言,攻击者可能会通过尝试各种字符组合来猜测 SMB 用户账户凭证。

- 中间人攻击。SMB 中间人攻击是一种网络攻击,攻击者会拦截使用 SMB 协议的双方之间的通信。利用这些攻击,黑客可以篡改客户端和服务器之间交换的数据或窃取敏感信息。

- 分布式拒绝服务(DDoS)攻击。DDoS 攻击是指黑客向服务器或网络发出大量虚假请求,阻止用户访问服务器或网络。DDoS 攻击可能以 SMB 协议为目标,通过大量恶意或虚假请求来破坏 SMB 服务。

如何在使用 SMB 协议时保护自己?

虽然 SMB 协议被普遍认为是安全的,但还是要注意潜在的漏洞,并尽力加以防范。以下是使用 SMB 时的自我保护方法:

使用强大的身份验证。为 SMB 用户账户使用强大、复杂的密码有助于防止暴力攻击。确保同时使用多因素身份验证 (MFA),使黑客更难访问您的账户。

不要延迟更新。切勿忽视更新应用程序或软件的通知。这些更新通常包含重要的安全补丁,可保护您免受恶意软件、漏洞和开发人员发现的其他漏洞的攻击。

为什么选择密盒

密盒专有的VPN传输通道以及端对端传输可以很好保证整体数字安全以及用户的隐私。

通过CA认证以及切片加密可以保护存在密盒中的数据免收网络攻击且保证Me盒设备的安全。

etsme是采用云计算原生技术打造的个人私有云/小型私有云产品,即刻入手etsme,探索更多贴心功能,掌控自己的数字世界。